Forensik Digital

Pertemuan 01

Pengantar Forensik Digital dalam Konteks Militer

Mata Kuliah: Digital Forensic for Military Purposes | 3 SKS

🎯 Capaian Pembelajaran

Setelah pertemuan ini, mahasiswa mampu:

- Menjelaskan definisi dan ruang lingkup forensik digital

- Menguraikan evolusi kejahatan siber dan ancaman terhadap pertahanan

- Membedakan jenis kejahatan siber (internal vs eksternal)

- Mengidentifikasi karakteristik dan sumber bukti digital

- Menjelaskan forensic readiness dalam konteks militer

- Memahami hubungan forensik digital dengan Cyber Intelligence

- Menerapkan prinsip etika dan regulasi forensik digital

📋 Agenda Hari Ini

Bagian 1

- Definisi Forensik Digital

- Sejarah & Perkembangan

- Prinsip Dasar

- Kejahatan Siber

Bagian 2

- Bukti Digital

- Forensic Readiness

- Cyber Intelligence & Info Ops

- Regulasi & Etika

🔍 Apa itu Forensik Digital?

Perpaduan antara:

- 💻 Ilmu Komputer

- ⚖️ Hukum dan Regulasi

- 🔎 Teknik Investigasi

- 🎖️ Konteks Operasi Militer

Forensik Tradisional vs Digital

| Aspek | Tradisional | Digital |

|---|---|---|

| Objek | Sidik jari, DNA | File, log, metadata |

| Lokasi | TKP fisik | Komputer, jaringan, cloud |

| Preservasi | Penyegelan fisik | Imaging dan hashing |

| Volatilitas | Relatif stabil | Sangat mudah berubah |

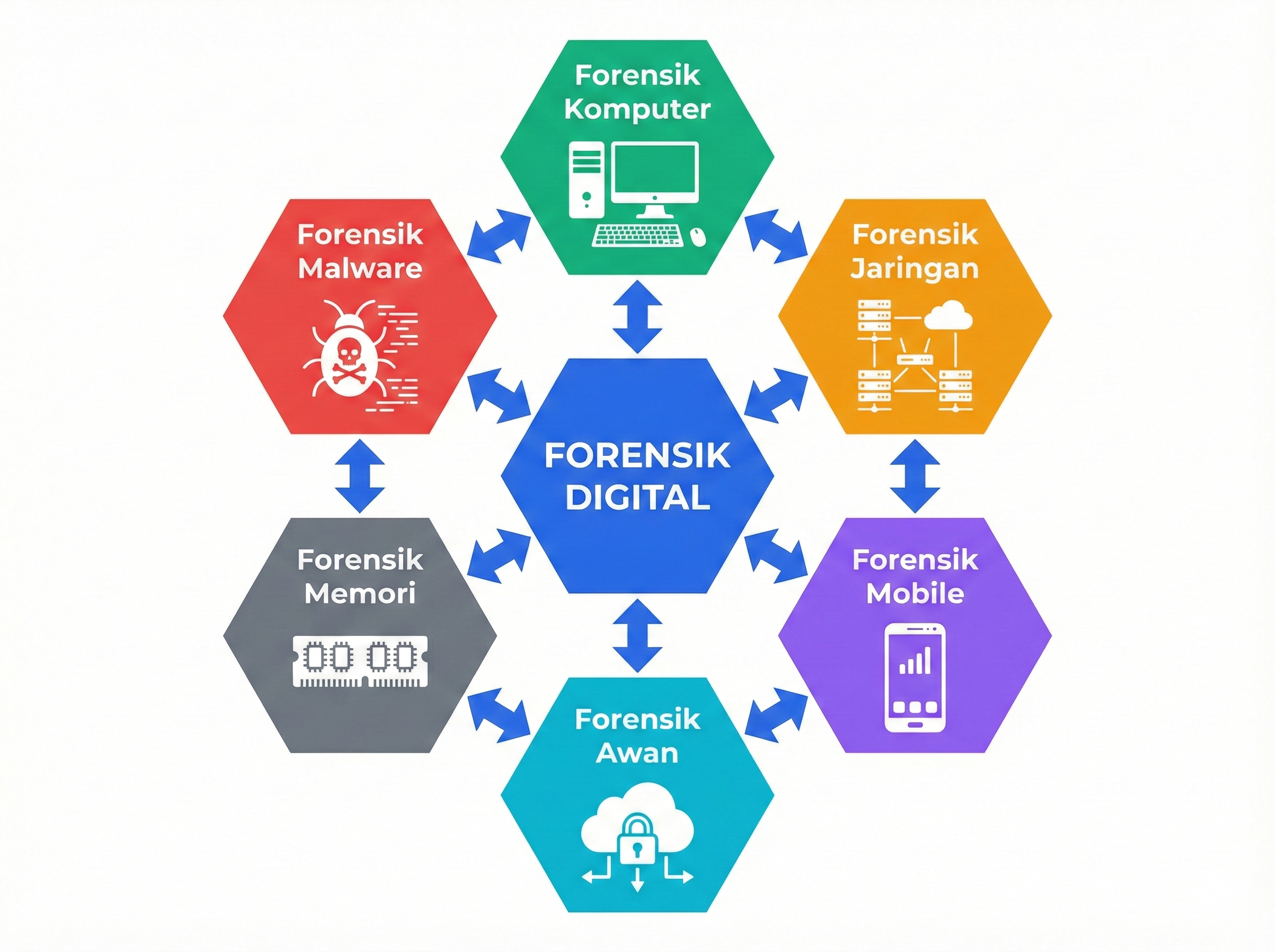

📊 Ruang Lingkup Forensik Digital

Gambar 1.1: Subdisiplin forensik digital

Enam Subdisiplin Utama

Analisis komputer & media penyimpanan

Investigasi lalu lintas jaringan (Prt. 10)

Analisis perangkat mobile (Prt. 15)

Analisis volatile data/RAM (Prt. 5)

Analisis malware (Prt. 11)

Investigasi cloud (Prt. 14)

📜 Sejarah Forensik Digital

| Era | Periode | Perkembangan |

|---|---|---|

| Awal | 1980-an | Virus komputer pertama, investigasi ad-hoc |

| Formalisasi | 1990-an | Unit forensik komputer kepolisian |

| Standarisasi | 2000-an | Tools dan metodologi standar |

| Modern | 2010-sekarang | Cloud, IoT, AI-assisted forensics |

🏆 Milestone Penting

- 1984: FBI membentuk CART (Computer Analysis and Response Team)

- 1998: SWGDE (Scientific Working Group on Digital Evidence) didirikan

- 2004: ISO/IEC 27037 dikembangkan

- 2016: NIST SP 800-86 dirilis

⚖️ Lima Prinsip Fundamental

- Tidak Mengubah Bukti

Setiap tindakan tidak boleh mengubah data asli - Chain of Custody

Dokumentasi penuh penanganan bukti - Kompetensi

Investigator harus terlatih dan kompeten - Dokumentasi

Semua aktivitas harus didokumentasikan - Hukum dan Etika

Kepatuhan terhadap hukum yang berlaku

🔬 Prinsip Locard

Dalam forensik digital:

- 📱 Mengakses website → cache, cookies, history

- 🗑️ Menghapus file → entry di file system journal

- 🌐 Koneksi jaringan → log di firewall/router

- 💾 Menjalankan program → prefetch, registry

💀 Kejahatan Siber

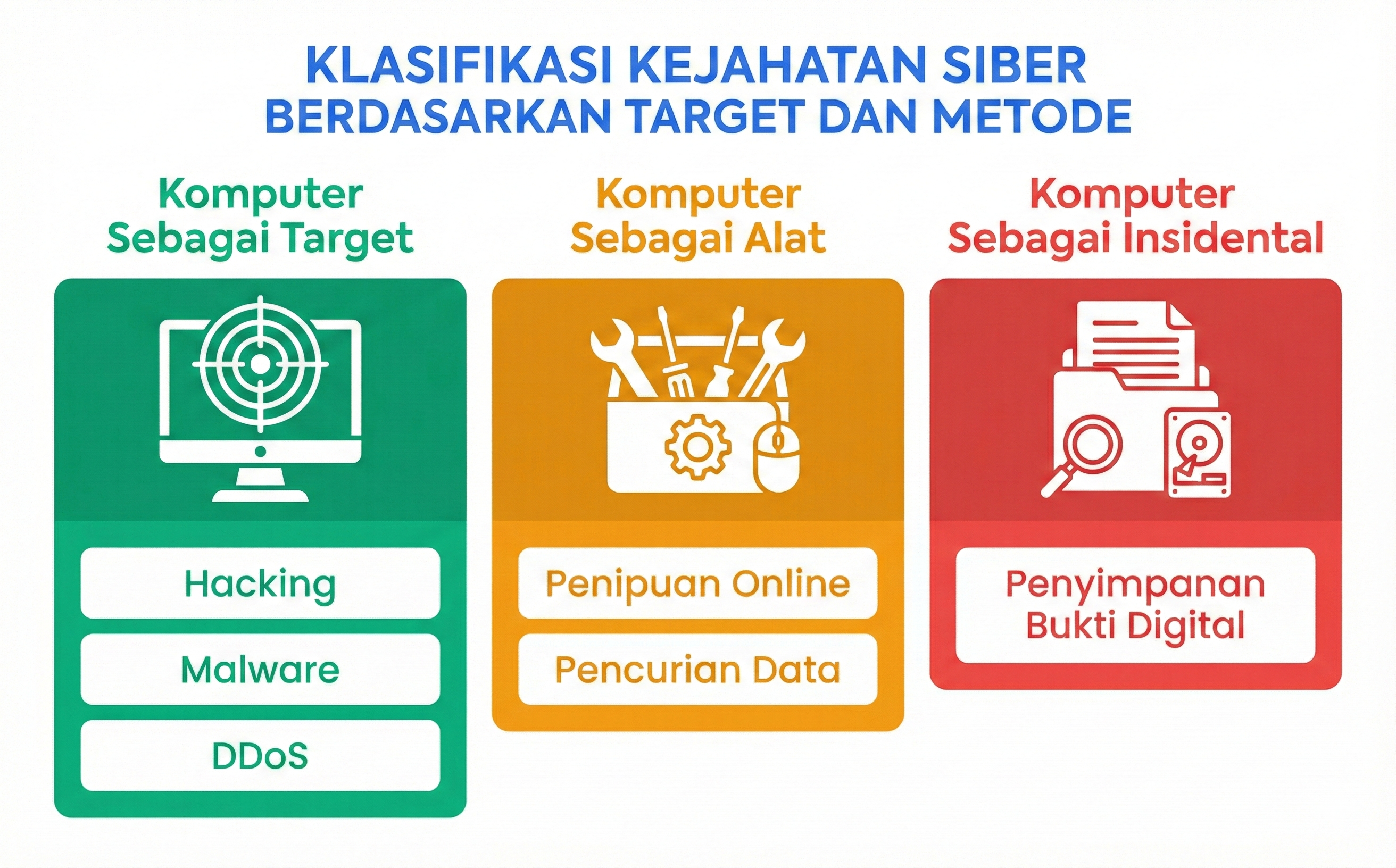

Klasifikasi Kejahatan Siber

| Kategori | Deskripsi | Contoh |

|---|---|---|

| Computer as Target | Komputer adalah sasaran | Hacking, DDoS, Malware |

| Computer as Tool | Komputer untuk kejahatan | Penipuan online, Phishing |

| Computer Incidental | Komputer menyimpan bukti | Catatan transaksi ilegal |

🔐 Internal vs External Threats

Insider Threat

- Memiliki akses sah

- Memahami sistem internal

- Sulit dideteksi

- Motivasi: finansial, balas dendam

External Threat

- Harus mendapatkan akses

- Perlu reconnaissance

- Relatif lebih mudah dideteksi

- Motivasi: finansial, ideologis

Jenis Insider Threat

Malicious

Sengaja melakukan tindakan berbahaya

Negligent

Kelalaian menyebabkan kerusakan

Compromised

Akun/kredensial dicuri pihak luar

🎯 Advanced Persistent Threat (APT)

Karakteristik:

- Advanced: Teknik canggih, zero-day exploits

- Persistent: Bertahan dalam sistem lama

- Threat: Niat dan kemampuan merusak

Kategori Aktor Ancaman

| Aktor | Motivasi | Kemampuan | Target |

|---|---|---|---|

| Script Kiddies | Kesenangan | Rendah | Oportunistik |

| Hacktivists | Ideologis | Sedang | Organisasi tertentu |

| Cybercriminals | Finansial | Tinggi | Data berharga |

| Nation-State | Spionase, sabotase | Sangat tinggi | Infrastruktur kritis |

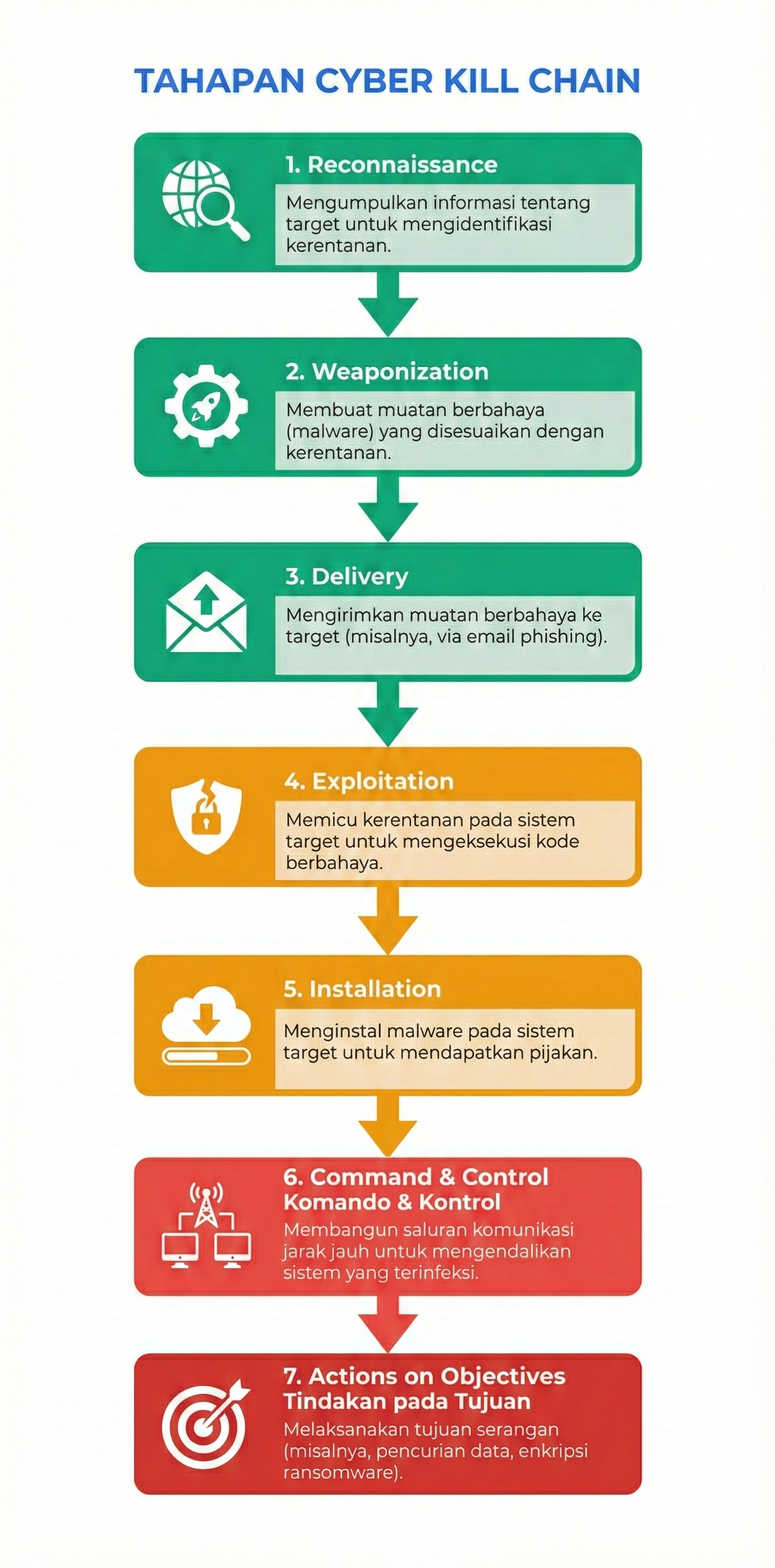

🔗 Cyber Kill Chain

Model tahapan serangan siber oleh Lockheed Martin

Tahapan Cyber Kill Chain

| Tahap | Aktivitas | Bukti Forensik |

|---|---|---|

| 1. Reconnaissance | Pengumpulan info target | Log DNS, social traces |

| 2. Weaponization | Pembuatan payload | - |

| 3. Delivery | Pengiriman ke target | Email logs, downloads |

| 4. Exploitation | Eksploitasi kerentanan | Event logs, crash dumps |

| 5. Installation | Instalasi backdoor | File system, registry |

| 6. C2 | Command & Control | Network traffic |

| 7. Actions | Tujuan akhir | Data exfiltration logs |

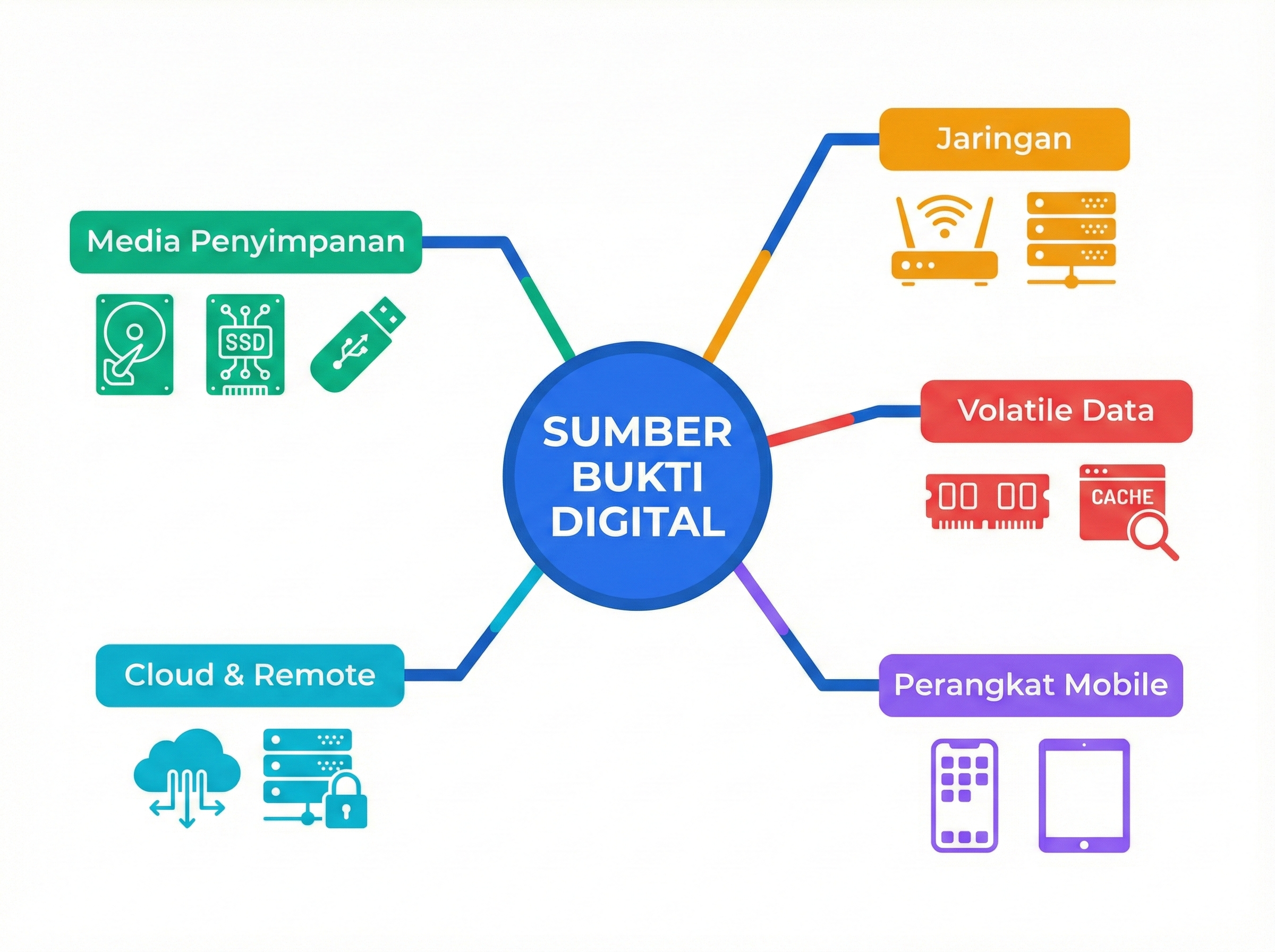

📁 Bukti Digital

Karakteristik Bukti Digital

| Karakteristik | Implikasi |

|---|---|

| Latent | Memerlukan tools khusus untuk melihat |

| Fragile | Mudah dimodifikasi/dihancurkan |

| Cross-Jurisdiction | Melewati batas geografis |

| Duplicable | Dapat disalin sempurna |

| Time-Sensitive | Dapat berubah seiring waktu |

⏱️ Order of Volatility

Urutan pengumpulan bukti berdasarkan volatilitas:

- CPU Register & Cache - Nanoseconds

- RAM - Hilang saat power off

- Network State - Real-time

- Running Processes - Saat shutdown

- Hard Disk - Persisten

- Backup Media - Sangat persisten

🔐 Integritas Bukti: Hashing

Algoritma hash untuk verifikasi integritas:

| Algoritma | Panjang | Status |

|---|---|---|

| MD5 | 128-bit | ❌ Compromised |

| SHA-1 | 160-bit | ❌ Compromised |

| SHA-256 | 256-bit | ✅ Direkomendasikan |

SHA-256: e3b0c44298fc1c149afbf4c8996fb924...🏛️ Forensic Readiness

Empat Pilar Forensic Readiness

📜 POLICY

Kebijakan & SOP forensik, klasifikasi data

🖥️ TECHNOLOGY

Log management, forensic tools

👥 PEOPLE

Tim forensik internal terlatih

⚙️ PROCESS

Incident response plan

🕵️ Cyber Intelligence

| Aspek | Cyber Intel | Forensik Digital |

|---|---|---|

| Fokus | Threat prediction | Incident investigation |

| Timing | Proaktif | Reaktif |

| Output | Threat reports | Evidence reports |

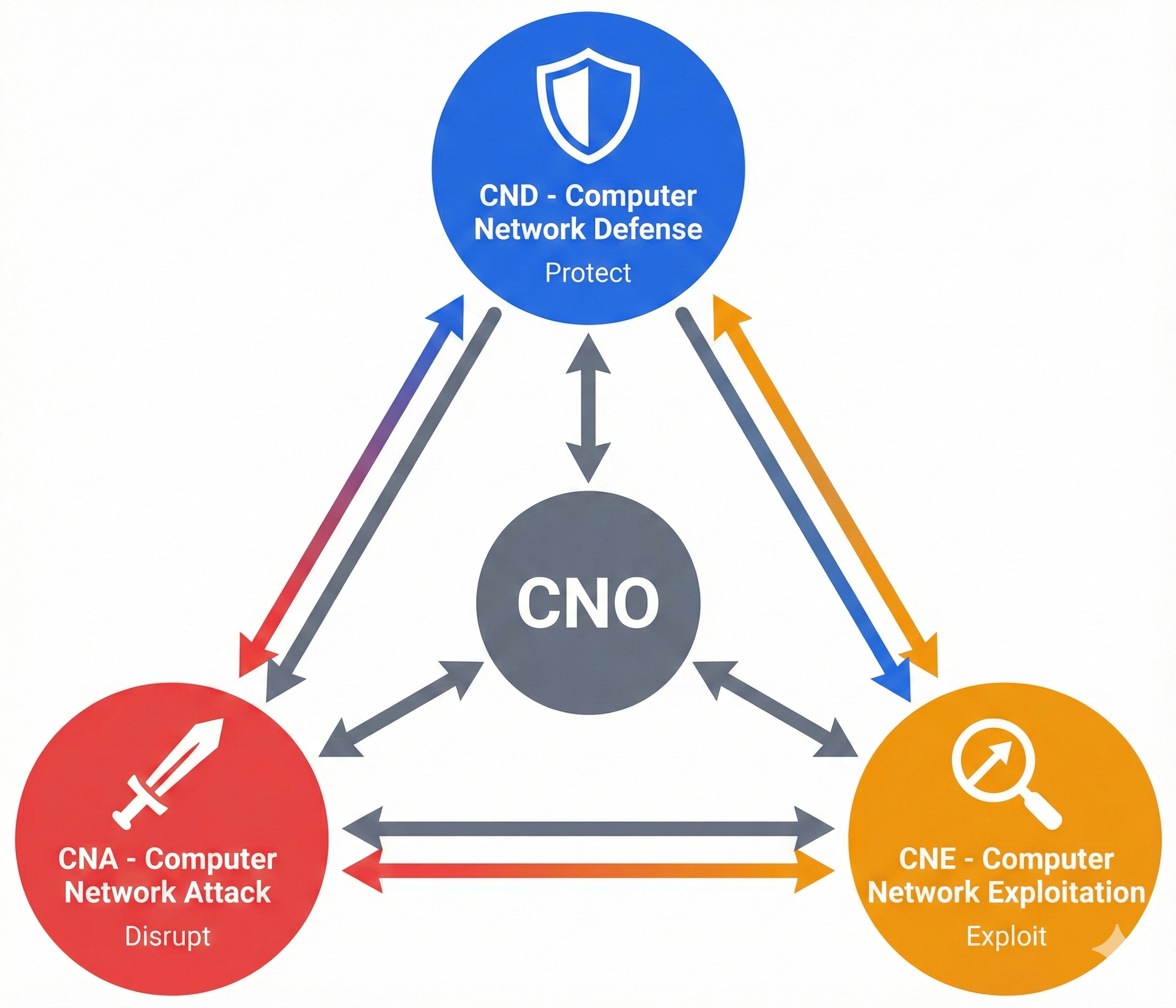

🎖️ Computer Network Operations

Tiga komponen CNO dan peran forensik digital

Komponen CNO

🛡️ CND

Defense

Melindungi sistem sendiri

Forensik: Incident response

⚔️ CNA

Attack

Mengganggu sistem adversary

Forensik: Post-op analysis

🔍 CNE

Exploitation

Mengumpulkan intelijen

Forensik: Data analysis

📚 Regulasi di Indonesia

UU ITE No. 1/2024

- Pasal 5: Bukti elektronik sah

- Pasal 6: Dokumen elektronik = tertulis

- Pasal 27-37: Kejahatan siber

- Pasal 43: Kewenangan penyidik

UU Pertahanan No. 3/2002

- Pertahanan siber = bagian pertahanan nasional

- Kewenangan TNI dalam operasi siber

⚖️ Admissibility Bukti Digital

Kriteria agar bukti diterima pengadilan:

| Kriteria | Cara Memenuhi |

|---|---|

| Authenticity | Hash verification, chain of custody |

| Reliability | Tool validation, standard procedures |

| Relevance | Scope investigation |

| Completeness | Full imaging, metadata preservation |

📋 Standar Internasional

| Standar | Fokus |

|---|---|

| ISO/IEC 27037 | Identification, collection, acquisition, preservation |

| ISO/IEC 27041 | Assurance for digital evidence |

| ISO/IEC 27042 | Analysis and interpretation |

| NIST SP 800-86 | Forensic integration in incident response |

Fase NIST SP 800-86

🛠️ Tools Forensik Digital

| Kategori | Tool | Fungsi |

|---|---|---|

| Imaging | FTK Imager | Akuisisi forensic image |

| Analysis | Autopsy | Analisis komprehensif |

| Memory | Volatility | Analisis RAM |

| Network | Wireshark | Analisis traffic |

| System | Sysinternals | Live analysis Windows |

🎖️ Etika Profesional

Prinsip Etika Investigator Forensik:

- Integritas - Jujur, tidak memalsukan bukti

- Objektivitas - Tidak bias, melaporkan semua temuan

- Kompetensi - Bekerja dalam batas kemampuan

- Kerahasiaan - Melindungi informasi sensitif

- Profesionalisme - Menjaga standar tertinggi

🧠 Quiz Time!

Pertanyaan 1:

Prinsip forensik digital yang menyatakan "setiap kontak meninggalkan jejak" disebut?

🧠 Quiz Time!

Pertanyaan 2:

Manakah yang PALING volatile dan harus dikumpulkan pertama?

💡 RAM hilang saat sistem dimatikan, harus di-capture terlebih dahulu!

🧠 Quiz Time!

Pertanyaan 3:

Algoritma hash yang direkomendasikan untuk forensik digital saat ini adalah?

⚠️ MD5 dan SHA-1 sudah compromised, tidak direkomendasikan!

📝 Ringkasan

| Konsep | Poin Kunci |

|---|---|

| Forensik Digital | Identifikasi, koleksi, preservasi, analisis, penyajian bukti |

| 5 Prinsip | Tidak ubah bukti, CoC, kompetensi, dokumentasi, hukum |

| Kejahatan Siber | Internal vs External, APT, Cyber Kill Chain |

| Bukti Digital | Latent, fragile, duplicable, time-sensitive |

| Forensic Readiness | Policy, Technology, People, Process |

| Standar | ISO 27037, NIST SP 800-86 |

📅 Pertemuan Berikutnya

Pertemuan 02: Proses Investigasi Forensik Digital

- Fase-fase investigasi forensik (NIST Framework)

- First response procedures

- Chain of custody implementation

- Dokumentasi bukti elektronik

📚 Referensi

- Casey, E. (2022). Digital Evidence and Computer Crime (4th Ed.). Academic Press. Chapter 1-2

- Phillips, A., et al. (2022). Guide to Computer Forensics and Investigations (6th Ed.). Cengage. Chapter 1.

- Sammons, J. (2020). The Basics of Digital Forensics (2nd Ed.). Syngress. Chapter 1.

- NIST SP 800-86: Guide to Integrating Forensic Techniques

- UU No. 1 Tahun 2024 tentang ITE

Terima Kasih

🔍 Forensik Digital untuk Keperluan Militer

Pertemuan 01: Pengantar Forensik Digital dalam Konteks Militer

Ada pertanyaan?