Forensik Digital

Pertemuan 04

Akuisisi dan Duplikasi Data Forensik

Mata Kuliah: Digital Forensic for Military Purposes | 3 SKS

🎯 Capaian Pembelajaran

Setelah pertemuan ini, mahasiswa mampu:

- Menjelaskan prinsip dasar akuisisi forensik dan write-blocking

- Membedakan metode akuisisi physical, logical, dan sparse

- Mengidentifikasi format image forensik (raw/dd, E01, AFF4)

- Memahami perbedaan live acquisition dan dead acquisition

- Melakukan akuisisi volatile data dan memory forensics

- Menerapkan verifikasi integritas menggunakan fungsi hash

- Menjelaskan tantangan akuisisi pada SSD, enkripsi, dan RAID

📋 Agenda Hari Ini

Bagian 1

- Prinsip Akuisisi Forensik

- Write-Blocking

- Metode Akuisisi

- Live vs Dead Acquisition

Bagian 2

- Format Image Forensik

- Memory Forensics

- Verifikasi Hash

- Tantangan Media Modern

🔍 Apa itu Akuisisi Forensik?

Tahap paling kritis dalam investigasi:

- ❌ Kegagalan → bukti tidak diterima pengadilan

- ⏱️ Sering dalam tekanan waktu tinggi

- 🎖️ Konteks militer: insiden di Kodam, medan operasi

Copy Biasa vs Akuisisi Forensik

| Aspek | Copy Biasa | Forensic Imaging |

|---|---|---|

| Cakupan | File terlihat saja | Seluruh bit (+ deleted data) |

| Metode | Copy-paste standar | Bit-by-bit duplication |

| Verifikasi | Tidak ada | Hash verification |

| Metadata | Berubah (timestamp) | Terjaga (write-blocker) |

| Admissibility | Tidak diterima | Diterima sebagai bukti |

⚖️ Lima Prinsip Akuisisi

- Keutuhan Bukti — Data asli tidak boleh berubah

- Verifikasi — Hash cryptographic untuk validasi

- Dokumentasi — Seluruh proses tercatat

- Repeatability — Proses dapat diulangi

- Chain of Custody — Alur penanganan terdokumentasi

🛡️ Write-Blocking

- Windows autoplay/autorun

- NTFS journal update

- Timestamp modification

- Antivirus scanning

Jenis Write Blocker

Hardware

Perangkat fisik antara media dan komputer

✅ Independen dari OS

💰 Mahal

Software

Utilitas software yang mencegah penulisan

✅ Gratis/murah

⚠️ Bergantung OS

Firmware

Built-in pada forensic workstation

✅ Terintegrasi

⚠️ Terbatas perangkat

📊 Metode Akuisisi Forensik

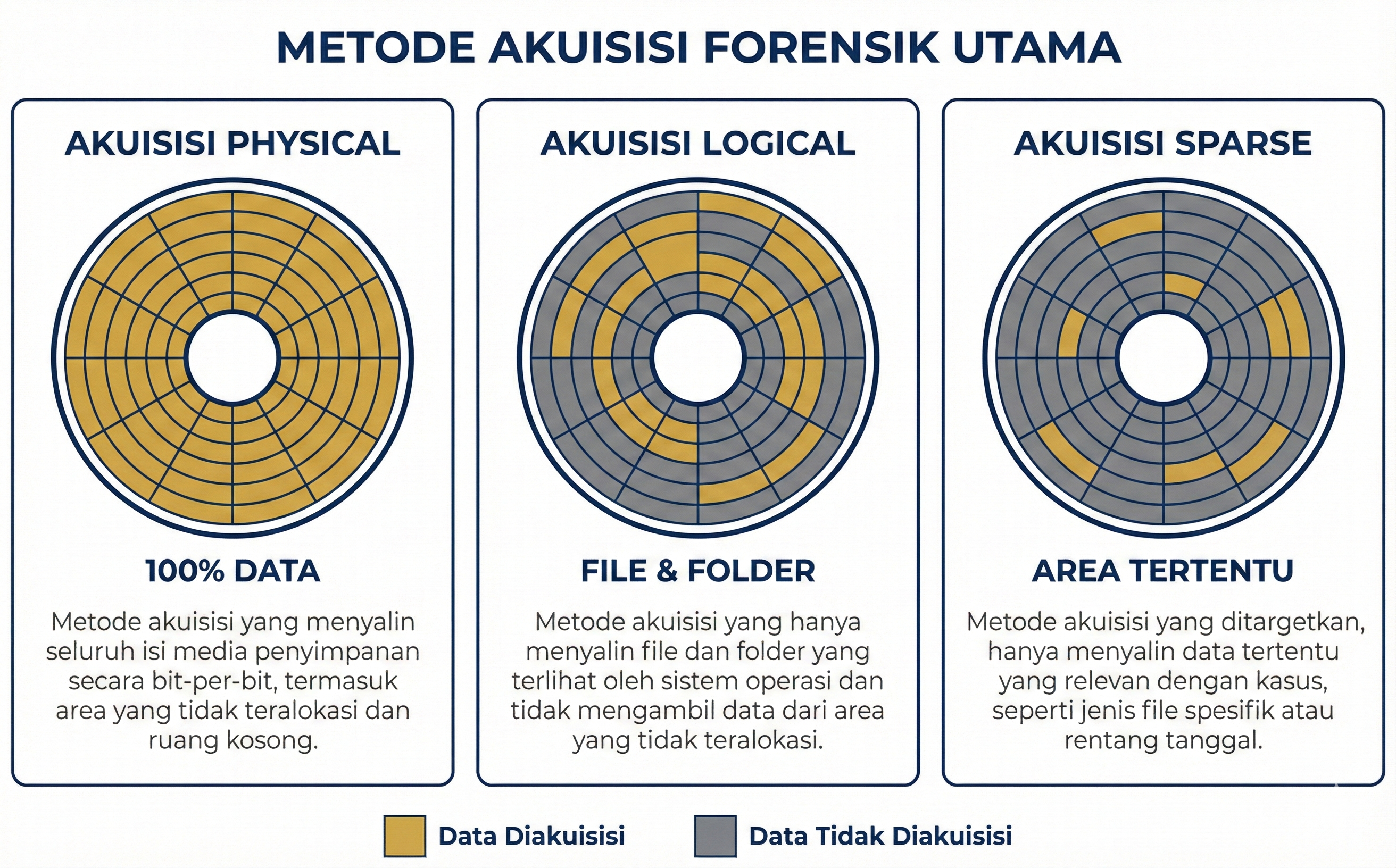

Gambar: Tiga metode utama akuisisi forensik

💽 Physical Acquisition

- ✅ Mencakup deleted files dan slack space

- ✅ Menyalin HPA (Host Protected Area) dan DCO

- ✅ Salinan identik dari media asli

- ⏱️ Waktu paling lama, ruang paling besar

- 🏆 Gold standard untuk investigasi lengkap

Logical & Sparse Acquisition

Logical Acquisition

- File & folder yang terlihat saja

- Tidak mencakup deleted data

- Cepat, ukuran kecil

- Kapan: Triage, live system, remote

Sparse Acquisition

- Area tertentu berdasarkan kriteria

- Rentang sektor atau tipe file

- Waktu sedang

- Kapan: Disk besar, fokus spesifik

Perbandingan Metode Akuisisi

| Metode | Cakupan | Waktu | Deleted Data | Kasus Penggunaan |

|---|---|---|---|---|

| Physical | 100% disk | Lama | Ya | Investigasi lengkap |

| Logical | File aktif | Cepat | Tidak | Triage, live system |

| Sparse | Area tertentu | Sedang | Tergantung | Fokus spesifik |

⚡ Dead vs Live Acquisition

Dead Acquisition

- Sistem sudah mati / disk dilepas

- ✅ Hasil konsisten & repeatable

- ✅ Integritas tinggi

- ❌ Volatile data hilang

- ❌ Encrypted volume terkunci

Live Acquisition

- Sistem masih berjalan

- ✅ Volatile data terjaga

- ✅ Encryption key di RAM

- ❌ Integritas lebih rendah

- ❌ Tidak repeatable

Kapan Live Acquisition?

Tiga kondisi utama:

- Full Disk Encryption aktif

BitLocker/VeraCrypt key hanya di RAM → shutdown = data terkunci - Sistem kritis tidak boleh mati

Server C2 militer, sistem komunikasi operasional - Bukti volatile diperlukan

Fileless malware, koneksi C2 aktif, injeksi memori

📉 Order of Volatility (RFC 3227)

| Urutan | Sumber Data | Volatilitas | Metode |

|---|---|---|---|

| 1 | CPU Registers/Cache | Sangat tinggi | Tidak praktis |

| 2 | RAM (Memory) | Tinggi | Memory dump |

| 3 | Network State | Tinggi | Command capture |

| 4 | Running Processes | Tinggi | Process listing |

| 5 | Disk / Storage | Rendah | Forensic imaging |

| 6 | Archival Media | Sangat rendah | Standard copy |

⬆️ Akuisisi dari paling volatile ke paling stabil!

🧠 Akuisisi RAM (Memory Dump)

Data penting yang hanya ada di RAM:

BitLocker FVEK, VeraCrypt key

Kode hanya di memori, tidak di disk

Koneksi C2 aktif, remote IP/port

Plaintext dari file terenkripsi

🛠️ Tools Akuisisi RAM

| Tool | Platform | Metode | Keterangan |

|---|---|---|---|

| Belkasoft RAM Capturer | Windows | User-mode | Gratis, minimal footprint |

| WinPMEM | Windows | Kernel driver | Open source (Rekall) |

| FTK Imager | Windows | User-mode | Memory capture terintegrasi |

| DumpIt | Windows | User-mode | Portable, satu klik |

| LiME | Linux | Kernel module | Open source |

📁 Format Image Forensik

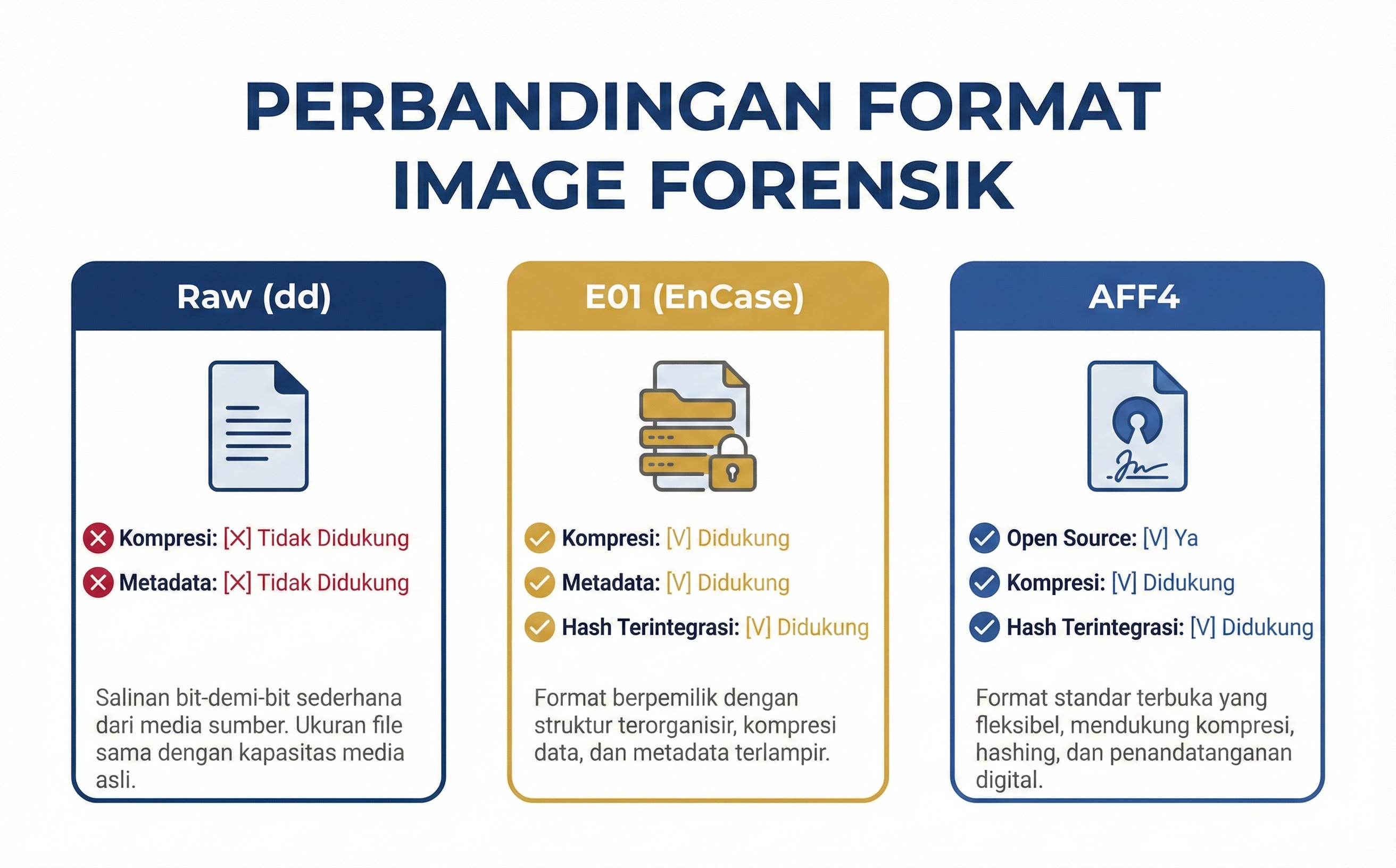

Gambar: Perbandingan tiga format image forensik utama

Format Raw (dd)

- ✅ Kompatibilitas universal — semua tools mendukung

- ✅ Ukuran image = ukuran media sumber

- ✅ Direct mounting sebagai virtual disk

- ❌ Tidak ada kompresi → ukuran besar

- ❌ Tidak ada metadata kasus terintegrasi

Ekstensi: .dd, .raw, .img, .001

Format E01 (EnCase)

Struktur E01:

- Header — Informasi kasus, examiner, catatan

- Data Blocks — Data terkompresi (32KB/64KB chunks)

- CRC per Block — Verifikasi integritas per chunk

- Hash Footer — MD5/SHA-1 keseluruhan

Format AFF4

- 🔓 Open source dan bebas lisensi

- 📦 Multi-algoritma kompresi (snappy, zlib, lz4)

- 🔏 Digital signatures untuk autentikasi

- 🔐 Mendukung enkripsi

- 📂 Multiple image sources dalam satu container

Perbandingan Format Image

| Fitur | Raw (dd) | E01 | AFF4 |

|---|---|---|---|

| Kompresi | Tidak | Ya | Ya (multi) |

| Metadata | Tidak | Ya | Ya (extensible) |

| Hash terintegrasi | Tidak | MD5/SHA1 | SHA-256+ |

| Open source | Ya | Tidak | Ya |

| Enkripsi | Tidak | Tidak | Ya |

| Kompatibilitas | Sangat tinggi | Tinggi | Sedang |

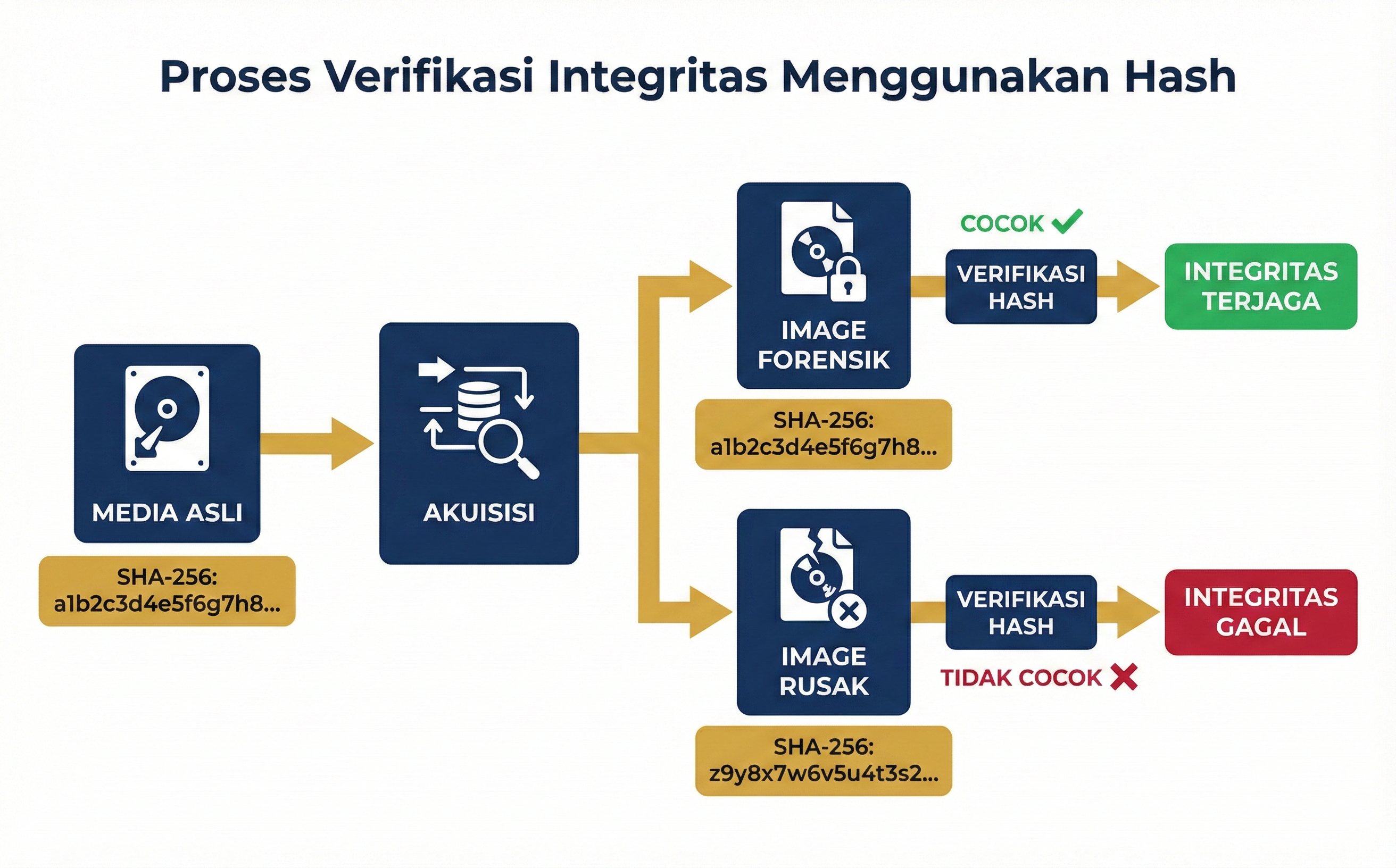

🔐 Verifikasi Integritas: Hash

Properti penting:

- Deterministic — Input sama → output selalu sama

- One-way — Tidak bisa dibalik

- Collision resistant — Sulit menemukan 2 input = 1 hash

- Avalanche effect — 1 bit berubah → hash sangat berbeda

Algoritma Hash Forensik

| Algoritma | Panjang | Status | Forensik |

|---|---|---|---|

| MD5 | 128 bit (32 hex) | Deprecated | Legacy, masih dipakai |

| SHA-1 | 160 bit (40 hex) | Deprecated | Transisi |

| SHA-256 | 256 bit (64 hex) | Aman ✅ | Standar saat ini |

| SHA-512 | 512 bit (128 hex) | Aman ✅ | High-security |

Proses Verifikasi Hash

- Pre-acquisition: Hitung hash media sumber

- Post-acquisition: Hitung hash forensic image

- Comparison: Kedua hash harus IDENTIK

🛠️ FTK Imager

Tool akuisisi forensik gratis dari Exterro:

- Physical dan logical acquisition

- Memory capture (RAM dump)

- Format output: Raw, SMART, E01, AFF

- Hashing otomatis (MD5, SHA-1, SHA-256)

- Preview evidence tanpa mounting

Prosedur Akuisisi FTK Imager

Langkah Akuisisi Physical:

═══════════════════════════════════════

1. Koneksikan media via write blocker

2. File → Create Disk Image

3. Pilih source: "Physical Drive"

4. Pilih drive sumber (VERIFIKASI!)

5. Add destination → format E01

6. Isi metadata kasus:

- Case Number, Evidence Number

- Examiner Name, Notes

7. Centang "Verify images after created"

8. Klik Start → Tunggu selesai

9. Verifikasi hash → MATCH ✅

10. Dokumentasikan hasil🐧 Akuisisi dengan dd (WSL/Linux)

# Akuisisi dengan dd

sudo dd if=/dev/sdb of=/mnt/cases/evidence.dd \

bs=4096 conv=noerror,sync status=progress

# Akuisisi dengan dcfldd (+ hashing)

sudo dcfldd if=/dev/sdb of=/mnt/cases/evidence.dd \

bs=4096 hash=md5,sha256 \

hashlog=/mnt/cases/evidence.hashlog| Parameter | Deskripsi |

|---|---|

if |

Input file (sumber) |

of |

Output file (tujuan) |

bs |

Block size per operasi |

conv=noerror,sync |

Lanjutkan meski error, padding zero |

Verifikasi Hash via CLI

# Hitung hash media sumber

sudo md5sum /dev/sdb > source_md5.txt

sudo sha256sum /dev/sdb > source_sha256.txt

# Hitung hash dari image

md5sum evidence.dd > image_md5.txt

sha256sum evidence.dd > image_sha256.txt

# Bandingkan hash

diff source_md5.txt image_md5.txt

diff source_sha256.txt image_sha256.txt

# Hasil yang diharapkan: TIDAK ADA OUTPUT

# (berarti file identik)⚡ Tantangan SSD

SSD menghadirkan tantangan unik dalam forensik:

| Tantangan | Dampak Forensik |

|---|---|

| TRIM | Data terhapus tidak dapat di-recover |

| Garbage Collection | Data hilang tanpa perintah OS |

| Wear Leveling | Data berpindah lokasi |

| Over-provisioning | Area tersembunyi tidak accessible |

| HW Encryption | Self-encrypting drive mengunci data |

🔐 Tantangan Media Terenkripsi

| Jenis | Contoh | Tantangan |

|---|---|---|

| Full Disk | BitLocker, VeraCrypt | Seluruh disk terenkripsi |

| File-level | EFS, AxCrypt | File individual terenkripsi |

| Container | VeraCrypt container | Volume virtual terenkripsi |

| Hardware | SED | Transparan, selalu aktif |

💻 Skenario: Laptop BitLocker + Sleep

- JANGAN MATIKAN! BitLocker key di RAM

- 🧠 Akuisisi RAM → jalankan RAM Capturer dari USB

- 🔑 Ekstraksi key → Volatility plugin

bitlocker - 💽 Physical acquisition → dekripsi dengan FVEK

- 📝 Dokumentasi lengkap semua langkah

Mematikan laptop = key hilang = data TIDAK BISA DIAKSES

💾 Tantangan RAID

| Level RAID | Konfigurasi | Tantangan |

|---|---|---|

| RAID 0 | Striping | Data tersebar, semua disk diperlukan |

| RAID 1 | Mirroring | Identifikasi disk terbaru |

| RAID 5 | Stripe + parity | Strip size, disk order, parity rotation |

| RAID 10 | Mirror + stripe | Kompleksitas tinggi |

🌐 Remote Acquisition

Penting dalam konteks militer:

- Aset tersebar di Kodam, Lantamal, Lanud

- Tim forensik terbatas (tidak selalu hadir fisik)

- Respon cepat sebelum bukti hilang

| Metode | Tools |

|---|---|

| Agent-based | F-Response, EnCase Enterprise |

| Agentless | PowerShell Remoting, SSH |

| Cloud API | AWS CLI, Azure Tools |

📝 Acquisition Log

╔════════════════════════════════════╗

║ FORENSIC ACQUISITION LOG ║

╠════════════════════════════════════╣

║ Case Number : [Nomor Kasus] ║

║ Evidence Item: [Nomor Bukti] ║

║ Date/Time : [Tanggal & Waktu] ║

║ Examiner : [Nama & NIP] ║

║ ║

║ SOURCE: [Device Type, Model, S/N] ║

║ METHOD: [Physical/Logical/Memory] ║

║ TOOL : [Nama Tool + Versi] ║

║ FORMAT: [Raw/E01/AFF4] ║

║ ║

║ HASH VERIFICATION: ║

║ Source SHA-256: [hash] ║

║ Image SHA-256: [hash] ║

║ Match: [YES/NO] ║

╚════════════════════════════════════╝🎖️ Skenario: Operasi Triage Militer

| Waktu | Aktivitas | Target |

|---|---|---|

| 0-10 min | Dokumentasi foto semua perangkat | Semua |

| 10-25 min | RAM dump laptop menyala | Volatile data |

| 25-55 min | Image USB/SD Card (kecil, cepat) | Removable media |

| 55-90 min | Physical image external HDD | Storage utama |

| 90-120 min | Label dan packaging | Chain of custody |

Perangkat yang tidak sempat di-image → seize fisik untuk lab

🧠 Quiz Time!

Pertanyaan 1:

Apa fungsi utama write blocker dalam akuisisi forensik?

🧠 Quiz Time!

Pertanyaan 2:

Format image forensik yang mendukung kompresi, metadata, DAN enkripsi adalah?

💡 AFF4 adalah satu-satunya format yang mendukung ketiga fitur sekaligus!

🧠 Quiz Time!

Pertanyaan 3:

Laptop dengan BitLocker aktif ditemukan dalam sleep mode. Langkah PERTAMA yang harus dilakukan?

⚠️ Mematikan laptop = BitLocker key HILANG = data terkunci permanen!

🧠 Quiz Time!

Pertanyaan 4:

Mengapa SSD lebih sulit untuk data recovery dibanding HDD?

📝 Ringkasan

| Konsep | Poin Kunci |

|---|---|

| Akuisisi Forensik | Salinan bitwise + verifikasi + dokumentasi |

| Write Blocker | Mencegah modifikasi bukti (HW > SW) |

| 3 Metode | Physical (100%), Logical (file), Sparse (area) |

| Format Image | Raw (universal), E01 (standar), AFF4 (modern) |

| Memory Forensics | RAM dump → encryption keys, malware, connections |

| Hash | SHA-256 (standar) + MD5 (backward compat) |

| Tantangan | SSD (TRIM), Enkripsi (key di RAM), RAID |

📅 Pertemuan Berikutnya

Pertemuan 05: Forensik Windows I — Volatile Data dan Artefak Sistem

- Analisis volatile data dengan Volatility 3

- Windows Event Logs forensics

- Prefetch files dan evidence of execution

- Artefak sistem Windows untuk investigasi

📚 Referensi

- Casey, E. (2022). Digital Evidence and Computer Crime (4th Ed.). Academic Press. Chapter 5-6

- Phillips, A., et al. (2022). Guide to Computer Forensics and Investigations (6th Ed.). Cengage. Chapter 3.

- Nikkel, B. (2021). Practical Forensic Imaging (2nd Ed.). No Starch Press. Chapter 1-3, 7-8.

- RFC 3227: Guidelines for Evidence Collection and Archiving

- NIST SP 800-86: Guide to Integrating Forensic Techniques

Terima Kasih

🔍 Forensik Digital untuk Keperluan Militer

Pertemuan 04: Akuisisi dan Duplikasi Data Forensik

Ada pertanyaan?