Forensik Digital

Pertemuan 13

Forensik Dark Web dan Investigasi Email

Mata Kuliah: Digital Forensic for Military Purposes | 3 SKS

🎯 Capaian Pembelajaran

Setelah pertemuan ini, mahasiswa mampu:

- Menjelaskan konsep surface web, deep web, dan dark web

- Memahami arsitektur jaringan Tor dan mekanisme anonimisasi

- Menerapkan teknik investigasi dark web dan OSINT

- Memahami dasar forensik cryptocurrency

- Menganalisis header email untuk pelacakan sumber

- Menjelaskan mekanisme autentikasi SPF, DKIM, DMARC

- Melakukan investigasi phishing dan forensik email

📋 Agenda Hari Ini

Bagian 1: Dark Web

- Lapisan Web

- Arsitektur Tor

- Teknik Investigasi Dark Web

- Forensik Cryptocurrency

Bagian 2: Email Forensics

- Sistem & Protokol Email

- Analisis Header Email

- SPF, DKIM, DMARC

- Investigasi Phishing

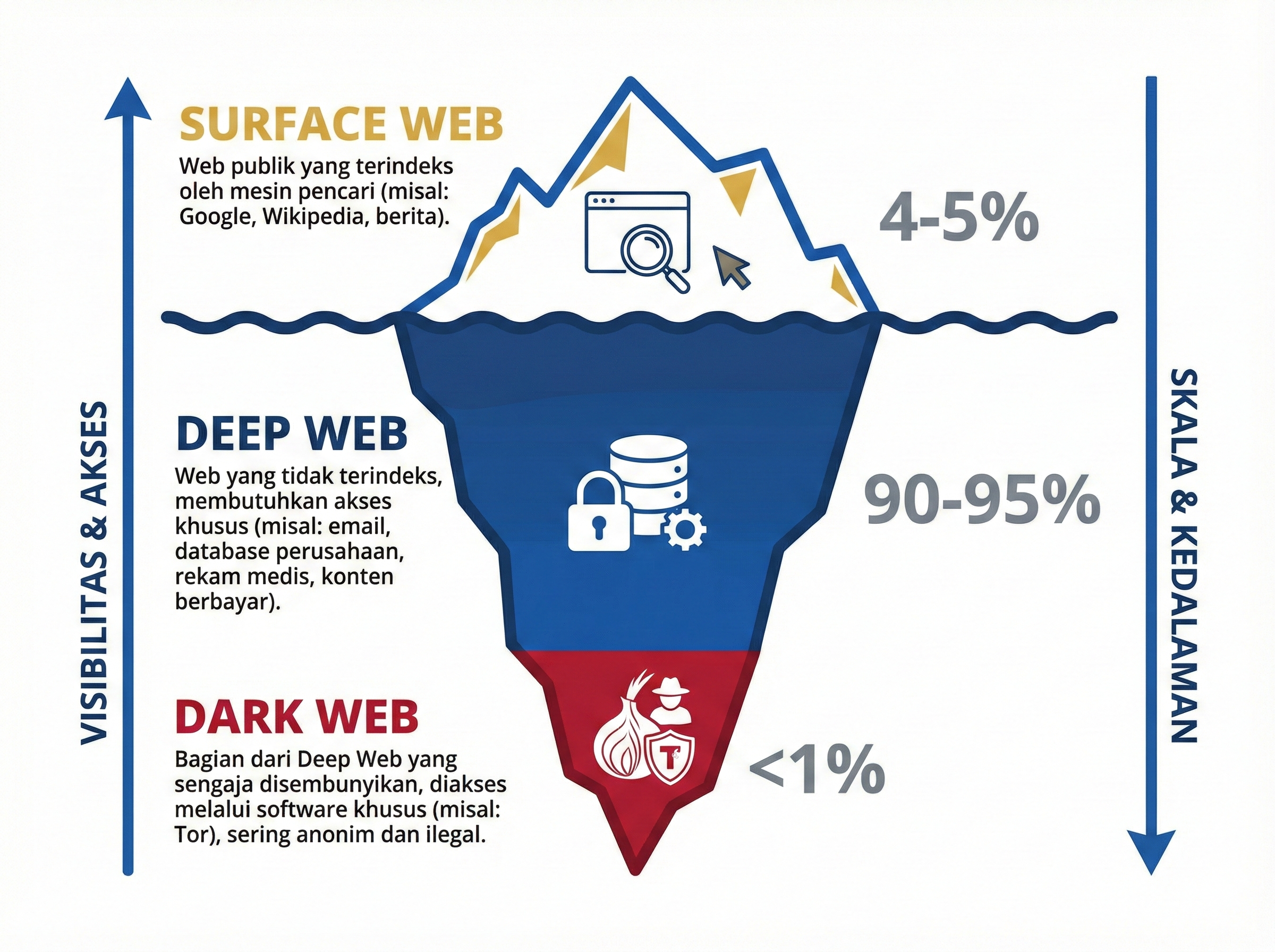

🌐 Tiga Lapisan Web

Internet bukan hanya yang terlihat di Google. Mayoritas konten berada di bawah permukaan — tidak terindeks oleh mesin pencari.

| Lapisan | Proporsi | Akses | Contoh |

|---|---|---|---|

| Surface Web | ~4-5% | Browser biasa | Google, Wikipedia |

| Deep Web | ~90-95% | Login/autentikasi | Email, banking, database |

| Dark Web | <1% | Software khusus (Tor) | Hidden services (.onion) |

🧊 Analogi Gunung Es

Gambar 13.1: Surface, Deep, dan Dark Web — Analogi Gunung Es

📂 Konten Deep Web

Deep web bukan sinonim dark web. Sebagian besar kontennya legal:

🏦 Perbankan Online

Internet banking, e-commerce

Internet banking, e-commerce

📧 Email

Gmail, Outlook, Yahoo Mail

Gmail, Outlook, Yahoo Mail

🎓 Database Akademik

JSTOR, IEEE Xplore

JSTOR, IEEE Xplore

🎖️ Intranet Militer

Jaringan internal TNI, Kemenhan

Jaringan internal TNI, Kemenhan

🕳️ Konten Dark Web

✅ Legal

- Komunikasi anonim jurnalis/aktivis

- Whistleblowing (SecureDrop)

- Forum kebebasan berekspresi

- Mirror situs berita (anti-sensor)

❌ Ilegal

- Marketplace narkotika & senjata

- Jual beli data curian

- Ransomware-as-a-Service

- Perdagangan identitas palsu

🧅 Arsitektur Jaringan Tor

Tor (The Onion Router) — Jaringan overlay yang menganonimkan trafik internet melalui serangkaian relay terenkripsi. Dikembangkan oleh U.S. Naval Research Laboratory.

Komponen utama:

- Guard Node — Relay pertama, mengetahui IP pengguna

- Middle Node — Relay tengah, tidak mengetahui sumber maupun tujuan

- Exit Node — Relay terakhir, menghubungkan ke internet terbuka

- Hidden Service — Server yang beroperasi di dalam jaringan Tor (.onion)

🔐 Onion Routing — Enkripsi Berlapis

[Data Asli]

↓ Enkripsi dengan kunci Exit Node

[Layer 3: Encrypted]

↓ Enkripsi dengan kunci Middle Node

[Layer 2: Encrypted]

↓ Enkripsi dengan kunci Guard Node

[Layer 1: Encrypted]

↓ Kirim ke Guard Node| Node | Tahu IP Pengguna? | Tahu Tujuan? | Tahu Konten? |

|---|---|---|---|

| Guard | ✅ Ya | ❌ Tidak | ❌ Tidak |

| Middle | ❌ Tidak | ❌ Tidak | ❌ Tidak |

| Exit | ❌ Tidak | ✅ Ya | ⚠️ Jika non-HTTPS |

🧅 Hidden Services (.onion)

Proses akses hidden service lebih kompleks:

- Hidden service membuat introduction points pada beberapa relay

- Hidden service mempublikasikan descriptor ke DHT

- Klien mendapatkan descriptor dan memilih rendezvous point

- Klien mengirim pesan melalui introduction point

- Hidden service terhubung ke rendezvous point

- Komunikasi berlangsung melalui rendezvous point

Alamat .onion v3: 56 karakter alfanumerik acak dari kunci kriptografi

🔍 Artefak Forensik Tor pada Windows

| Artefak | Lokasi |

|---|---|

| Tor Browser folder | %USERPROFILE%\Desktop\Tor Browser\ |

| Prefetch files | C:\Windows\Prefetch\TOR.EXE-*.pf |

| Registry UserAssist | NTUSER.DAT\...\UserAssist (ROT13) |

| DNS Cache | Query ke torproject.org |

| Network connections | Koneksi ke Tor nodes (port 9001/9030) |

💡 Konteks Militer: Monitoring penggunaan Tor di jaringan Kodam/Lantamal

🎯 Teknik De-anonimisasi Tor

Meskipun Tor dirancang untuk anonimitas, identitas bisa terungkap melalui:

- Traffic Correlation — Menghubungkan trafik masuk & keluar berdasarkan timing

- Browser Exploitation — Eksploitasi kerentanan browser (contoh: NIT oleh FBI)

- OPSEC Failure — Kesalahan operasional pengguna (login akun real)

- Cryptocurrency Tracing — Melacak transaksi Bitcoin

- Server Misconfiguration — Konfigurasi hidden service yang bocor

🛠️ Tools Investigasi Dark Web

| Tool | Fungsi | Jenis |

|---|---|---|

| Tor Browser | Akses .onion sites | Browser |

| Ahmia.fi | Mesin pencari dark web | Search Engine |

| ExoneraTor | Cek apakah IP adalah relay Tor | Verification |

| Hunchly | Web capture & dokumentasi | Documentation |

| Maltego | OSINT & link analysis | Intelligence |

₿ Forensik Cryptocurrency

Cryptocurrency — Mata uang digital yang menggunakan kriptografi dan beroperasi secara desentralisasi. Blockchain mencatat semua transaksi secara publik dan permanen.

Komponen utama Bitcoin:

- Wallet Address — Alamat publik (hash dari public key)

- Private Key — Kunci rahasia untuk menandatangani transaksi

- Transaction — Transfer Bitcoin antar alamat

- Block — Kumpulan transaksi yang divalidasi

🔎 Pseudonymous ≠ Anonymous

Bitcoin bersifat pseudonymous — semua transaksi tercatat publik di blockchain, tetapi alamat tidak langsung terkait identitas.

| Aspek | Bitcoin | Monero |

|---|---|---|

| Ledger | Transparan | Opaque |

| Alamat pengirim | Terlihat | Tersembunyi |

| Jumlah transaksi | Terlihat | Tersembunyi (RingCT) |

| Traceability | Dapat dilacak | Sangat sulit dilacak |

⛓️ Teknik Forensik Blockchain

- Cluster Analysis — Mengelompokkan alamat milik entitas yang sama

- Transaction Graph — Memvisualisasi aliran dana antar alamat

- Exchange Identification — Mengenali alamat milik exchange (KYC data)

- Mixing Detection — Mendeteksi penggunaan tumbler/mixer

- Heuristic Analysis — Pola common-input-ownership

Tools: Blockchain.com Explorer, Etherscan.io, Blockchair.com, OXT.me

🕵️ OSINT untuk Investigasi Dark Web

OSINT (Open Source Intelligence) — Pengumpulan dan analisis informasi dari sumber publik untuk mendukung intelijen.

Metodologi OSINT:

1. DEFINE → Tentukan target investigasi

2. DISCOVER → Kumpulkan data dari berbagai sumber

3. ANALYZE → Analisis dan korelasi temuan

4. VALIDATE → Verifikasi keakuratan informasi

5. REPORT → Dokumentasi dan pelaporan📡 Sumber OSINT Dark Web

🔍 Mesin Pencari

Ahmia.fi, DarkSearch.io

Ahmia.fi, DarkSearch.io

📋 Paste Sites

Pastebin, Ghostbin (data dumps)

Pastebin, Ghostbin (data dumps)

💬 Forum Monitoring

Underground forums, marketplace

Underground forums, marketplace

📱 Social Media

Korelasi akun dark web ↔ media sosial

Korelasi akun dark web ↔ media sosial

⚠️ Stylometry: Analisis gaya bahasa penulisan untuk korelasi identitas lintas platform

📧 Forensik Email

Bagian 2

Sistem Email, Header Analysis, Autentikasi, dan Investigasi Phishing

📮 Arsitektur Sistem Email

| Komponen | Fungsi | Contoh |

|---|---|---|

| MUA | Mail User Agent — klien email | Outlook, Thunderbird |

| MSA | Mail Submission Agent — menerima dari MUA | SMTP server |

| MTA | Mail Transfer Agent — routing antar server | Postfix, Exchange |

| MDA | Mail Delivery Agent — kirim ke mailbox | Dovecot |

📡 Protokol Email

| Protokol | Fungsi | Port | Port TLS |

|---|---|---|---|

| SMTP | Pengiriman email | 25 | 465/587 |

| POP3 | Unduh email ke lokal | 110 | 995 |

| IMAP | Akses email di server | 143 | 993 |

Implikasi Forensik: POP3 → bukti di lokal | IMAP → bukti di server + cache lokal

📬 Alur Pengiriman Email

alice@kodam.mil.id → bob@lantamal.mil.id

1. Alice menulis email di Outlook (MUA)

2. Outlook → smtp.kodam.mil.id (MSA/MTA) via SMTP:587

3. MTA kodam → DNS MX lookup untuk lantamal.mil.id

4. MTA kodam → mx.lantamal.mil.id (MTA penerima) via SMTP:25

5. MTA lantamal → MDA → Mailbox Bob

6. Bob mengakses email via Outlook/IMAP

🔑 Kunci Forensik: Setiap server yang memproses email menambahkan header

Received

📋 Struktur Email Header

| Field | Deskripsi | Dapat Dipalsukan? |

|---|---|---|

| From | Alamat pengirim | ⚠️ Ya (spoofable) |

| Received | Jejak routing | Sulit dipalsukan |

| Message-ID | ID unik pesan | Bergantung server |

| X-Originating-IP | IP pengirim asli | Ditambahkan server |

| Return-Path | Alamat bounce | Kadang berbeda dari From |

📖 Membaca Header "Received"

⚠️ PENTING: Header Received dibaca dari BAWAH ke ATAS untuk menelusuri jalur pengiriman!

Received: from mail.kodam.mil.id (10.20.30.1)

by inbox.lantamal.mil.id; 14:22:30 +0700 ← [3] Terakhir

Received: from webmail.kodam.mil.id (10.20.30.5)

by mail.kodam.mil.id; 14:22:25 +0700 ← [2] Tengah

Received: from [172.16.50.100]

by webmail.kodam.mil.id; 14:22:20 +0700 ← [1] ASALIP pengirim asli: 172.16.50.100

🛡️ SPF — Sender Policy Framework

SPF memungkinkan pemilik domain menentukan server mana yang berhak mengirim email atas nama domain tersebut via DNS TXT record.

v=spf1 ip4:203.0.113.0/24 include:_spf.google.com -all| Qualifier | Simbol | Aksi |

|---|---|---|

| Pass | + |

Diizinkan (default) |

| Fail | - |

Ditolak |

| Softfail | ~ |

Diterima, ditandai |

| Neutral | ? |

Tidak ada pernyataan |

✍️ DKIM — DomainKeys Identified Mail

DKIM menggunakan tanda tangan digital untuk memverifikasi bahwa email berasal dari domain yang diklaim dan konten tidak dimodifikasi.

Proses DKIM:

- Server pengirim menandatangani header + body dengan private key

- Tanda tangan disertakan dalam header

DKIM-Signature - Server penerima mengambil public key dari DNS TXT record

- Server penerima memverifikasi tanda tangan

🔒 DMARC — Domain-based Message Authentication

DMARC menggabungkan SPF + DKIM dan memberikan instruksi kepada server penerima jika email gagal autentikasi.

v=DMARC1; p=reject; rua=mailto:dmarc@kodam.mil.id| Kebijakan | Aksi |

|---|---|

p=none |

Monitor saja, tidak ada tindakan |

p=quarantine |

Masukkan ke spam/karantina |

p=reject |

Tolak email sepenuhnya |

🔐 SPF + DKIM + DMARC = Defense in Depth

| Mekanisme | Memverifikasi | Melindungi Dari |

|---|---|---|

| SPF | Server pengirim | Unauthorized server |

| DKIM | Integritas konten | Email tampering |

| DMARC | Kebijakan domain | Email spoofing |

💡 Forensik: Jika SPF=fail, DKIM=fail, DMARC=fail → Indikasi kuat email spoofed!

🎣 Jenis Serangan Phishing

| Jenis | Deskripsi | Target |

|---|---|---|

| Phishing | Email massal meniru entitas terpercaya | Massal |

| Spear Phishing | Ditargetkan ke individu spesifik | Individu |

| Whaling | Menargetkan pimpinan/eksekutif | C-suite |

| BEC | Memalsukan email pimpinan | Staf keuangan |

| Clone Phishing | Duplikasi email legitimate | Penerima asli |

🚩 Indikator Phishing Email

📋 Header Analysis

SPF/DKIM/DMARC gagal, IP mencurigakan

SPF/DKIM/DMARC gagal, IP mencurigakan

🔗 URL Inspection

Typosquatting, URL shortener, homograph

Typosquatting, URL shortener, homograph

📎 Attachment Analysis

Double extension (.pdf.exe), macro

Double extension (.pdf.exe), macro

📝 Content Analysis

Urgensi palsu, ancaman, grammar errors

Urgensi palsu, ancaman, grammar errors

🔗 Teknik URL Phishing

| Teknik | Contoh |

|---|---|

| Typosquatting | go0gle.com vs google.com |

| Subdomain abuse | kemenhan.go.id.malicious.xyz |

| URL shortening | bit.ly/xxx menyembunyikan URL asli |

| Homograph attack | gооgle.com (huruf Cyrillic "о") |

| Path manipulation | malicious.com/kemenhan.go.id/login |

⚠️ Selalu periksa domain utama sebelum TLD!

🔬 Langkah Investigasi Phishing

- Preservasi — Simpan email asli (.eml/.msg), jangan forward

- Header Analysis — Periksa Received, SPF, DKIM, DMARC

- URL Analysis — Analisis tanpa mengklik, gunakan sandbox

- Attachment Analysis — Sandbox (Any.run, VirusTotal)

- IOC Extraction — Kumpulkan IP, domain, hash, email

- Threat Intelligence — Cek IOC di TI platform

- Scope Assessment — Berapa banyak penerima terkena?

- Documentation — Buat laporan forensik lengkap

🕵️ Deteksi Email Spoofed

From: admin@kodam-jaya.mil.id

Return-Path: <hacker@malicious-domain.ru> ⚠️

Received: from mail.malicious-domain.ru ⚠️

Message-ID: <random@malicious-domain.ru> ⚠️

X-Originating-IP: [198.51.100.50] ⚠️

Authentication-Results: spf=fail; dkim=none; dmarc=fail

🚨 SPOOFED! Return-Path, Received, Message-ID, dan IP semua menunjuk ke domain asing. SPF, DKIM, DMARC semuanya gagal.

💾 Lokasi Artefak Email (Windows)

| Email Client | Format | Lokasi |

|---|---|---|

| Outlook (POP) | .pst | %USERPROFILE%\Documents\Outlook Files\ |

| Outlook (Exchange) | .ost | %LOCALAPPDATA%\Microsoft\Outlook\ |

| Thunderbird | Mbox | %APPDATA%\Thunderbird\Profiles\ |

| Windows Mail | .eml | %LOCALAPPDATA%\Comms\Unistore\ |

📄 Format File Email

| Format | Deskripsi | Dibuka Dengan |

|---|---|---|

| .eml | Standar RFC 822, single email | Outlook, Thunderbird, text editor |

| .msg | Format proprietary Microsoft | Outlook, kernel MSG viewer |

| .pst | Personal Storage Table | Outlook, Autopsy |

| .mbox | Format Unix mailbox | Thunderbird, mbox viewer |

💬 Forensik Instant Messaging

| Platform | Lokasi Artefak (Windows) | Format DB |

|---|---|---|

| WhatsApp Desktop | %APPDATA%\WhatsApp\ |

SQLite |

| Telegram Desktop | %APPDATA%\Telegram Desktop\ |

Custom binary |

| Signal Desktop | %APPDATA%\Signal\ |

SQLite (encrypted) |

| Discord | %APPDATA%\discord\ |

LevelDB |

🛠️ Tools Forensik Email

🔍 Autopsy

Analisis PST/MBOX dari forensic image

Analisis PST/MBOX dari forensic image

📋 MXToolbox

Analisis header email online

Analisis header email online

🎣 PhishTool

Analisis phishing email

Analisis phishing email

📧 MailHeader.org

Parsing & visualisasi header

Parsing & visualisasi header

Google Email Header Analyzer: toolbox.googleapps.com/apps/messageheader

🎖️ Studi Kasus: Phishing di Pangkalan Militer

Skenario: Pangkalan Udara TNI AU menerima laporan email phishing mengaku dari Kemenhan. 3 perwira mengklik tautan dan memasukkan kredensial.

Langkah respons:

- Containment — Isolasi workstation, block domain phishing

- Assessment — Identifikasi semua penerima, siapa yang mengklik

- Eradication — Reset kredensial, scan malware

- Recovery — Restore dari backup jika perlu

- Lessons Learned — Update filtering, awareness training

📌 Ringkasan Pertemuan 13

- Lapisan Web: Surface (4-5%), Deep (90-95%), Dark (<1%)

- Tor: Onion routing, 3 relay, enkripsi berlapis

- Cryptocurrency: Pseudonymous (Bitcoin), private (Monero)

- Email Header: Received dibaca dari bawah ke atas

- Autentikasi: SPF + DKIM + DMARC = defense-in-depth

- Phishing: Analisis header, URL, attachment, IOC

- Artefak: PST/OST (Outlook), Mbox (Thunderbird), SQLite (IM)

📅 Pertemuan Berikutnya

Pertemuan 14: Forensik Cloud Computing

- Cloud computing models: IaaS, PaaS, SaaS

- Tantangan forensik di lingkungan cloud

- Cloud storage forensics (Dropbox, Google Drive, OneDrive)

- Virtual machine dan container forensics

📚 Referensi

- Casey, E. (2022). Digital Evidence and Computer Crime (4th Ed.). Academic Press. Chapter 14

- Davidoff, S. & Ham, J. (2022). Network Forensics (2nd Ed.). Pearson. Chapter 9-10.

- Johansen, G. (2020). Digital Forensics and Incident Response. Packt. Chapter 10.

- Europol (2023). IOCTA 2023.

- Tor Project (2024). Tor: Overview.

- Chainalysis (2024). The 2024 Crypto Crime Report.

- NIST. Guidelines on Email Forensics.

❓ Sesi Tanya Jawab

Silakan ajukan pertanyaan terkait materi Forensik Dark Web dan Investigasi Email.

Topik diskusi:

- Pengalaman/kasus terkait dark web di Indonesia?

- Tantangan investigasi email di organisasi militer?

- Implementasi SPF/DKIM/DMARC di jaringan Kodam?

Terima Kasih

🔍 Forensik Digital untuk Keperluan Militer

Pertemuan 13: Forensik Dark Web dan Investigasi Email

Ada pertanyaan?